入侵的艺术:探索黑客方法

大多数黑客所采取的攻击过程可能并不像电影中那样混乱或随机。了解网络攻击的典型阶段对于建立有效的网络安全防御至关重要,有助于您预测漏洞可能存在的位置。

黑客手册

虽然存在差异,但大多数黑客攻击都遵循一个结构化的模式:

1. 侦察:黑客收集有关目标的信息:网站、网络基础设施、操作系统、开放端口、员工详细信息以及任何可能利用的弱点。

2. 扫描:他们使用自动化工具探测目标,寻找特定的漏洞。这可能涉及端口扫描以识别开放的入口点或专门的漏洞扫描器以检测过时的软件或已知的错误配置。

3. 获取访问权限(利用):黑客发现漏洞并利用它来渗透系统。这可能涉及部署恶意软件、利用软件漏洞或使用被盗凭证。

4. 保持访问权限:一旦进入系统,黑客就会建立持久性,确保即使最初的访问路径被关闭,他们也能返回。他们可能会安装后门、创建新帐户或操纵系统文件。

5. 掩盖踪迹:为了避免被发现,熟练的黑客会删除日志、篡改数据或植入虚假线索以误导安全调查人员。

方法 入侵

黑客采用多种技术来执行这些步骤:

•社会工程学:利用人类心理获取访问权限或敏感信息。(后面的章节将详细介绍)。

•网络钓鱼:发送欺骗性电子邮件或消息,诱骗受害者点击恶意链接或下载恶意软件。

•零日攻击:利用供应商未知的软件漏洞,造成没有时间修补。

•水坑攻击:黑客入侵目标群体经常访问的网站,并感染任何访问者。

•密码攻击:使用暴力破解技术、密码喷洒或凭证填充(使用从其他网站泄露的凭证)侵入帐户。

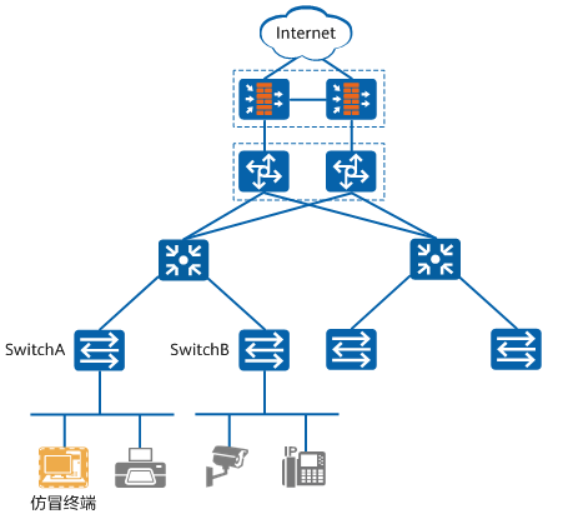

•网络攻击:探测查找配置错误的防火墙、开放端口或易受攻击的网络设备。

攻击媒介:黑客工具包

•恶意软件:包括病毒、蠕虫、特洛伊木马和勒索软件。

•漏洞工具包:针对浏览器、插件或操作系统中常见漏洞的软件包。

• Rootkit:旨在获取系统的特权访问权限,同时掩盖其存在。

•僵尸网络:采用命令和控制结构且受感染的设备网络,被黑客用来发动大规模攻击。

不断演变的威胁形势

重要的是要记住:

•复杂化:技术在不断进步。黑客使用自动化和复杂的工具来提高效率。

•有针对性的攻击:黑客不再进行随机攻击,而是仔细研究目标,制定有针对性的攻击策略。

•攻击即服务:黑客工具和服务在暗网上随处可见,降低了技术水平较低的攻击者的进入门槛。

结论

了解黑客攻击方法并不意味着要成为一名黑客,而是要成为一名更好的防御者。通过了解常见的步骤和技术,网络安全团队可以优先考虑防御措施,主动解决漏洞,并制定策略来检测和应对潜在的入侵。